情報漏洩対策は、もはや一部の大企業だけが取り組む課題ではありません。サイバー攻撃の高度化や働き方の多様化により、企業規模を問わず情報漏洩リスクは身近なものとなっています。

特に中小企業では、取引先や委託先としてサプライチェーンの一部を担うケースも多く、自社が攻撃の踏み台となることで、取引停止や信用低下につながる恐れがあります。当記事では、外部の脅威、人的ミス、内部不正という3つの観点から、「企業が実践すべき情報漏洩対策」を実務に落とし込みやすい形で解説します。

自社のセキュリティ対策に不安を感じたら、

KDDI まとめてオフィスにご相談ください。

1. 情報漏洩対策が企業にとって必須な理由

情報漏洩対策は、被害を防ぐためだけでなく、企業の存続と信頼を守るためにも不可欠です。サイバー攻撃や人的ミスは年々高度化かつ多様化しており、特に中小企業ほど対策の有無が取引継続に直結します。

実際、情報処理推進機構(IPA)が公表した最新の「情報セキュリティ10大脅威 2026」を見ても、長年猛威を振るっているランサムウェアやサプライチェーン攻撃に加え、新たに「AIの利用」に伴うリスクが上位に食い込んでいることが分かります。

IPA「情報セキュリティ10大脅威 2026」| 順位 | 「組織」向け脅威 | 初選出年 | 10大脅威での取り扱い (2016年以降) |

|---|---|---|---|

| 1 | ランサムウェア攻撃による被害 | 2016年 | 11年連続11回目 |

| 2 | サプライチェーンや委託先を狙った攻撃 | 2019年 | 8年連続8回目 |

| 3 | AIの利用をめぐるサイバーリスク | 2026年 | 初選出 |

| 4 | システムの脆弱性を悪用した攻撃 | 2016年 | 6年連続9回目 |

| 5 | 機密情報などを狙った標的型攻撃 | 2016年 | 11年連続11回目 |

| 6 | 地政学的リスクに起因するサイバー攻撃(情報戦を含む) | 2025年 | 2年連続2回目 |

| 7 | 内部不正による情報漏洩など | 2016年 | 11年連続11回目 |

| 8 | リモートワークなどの環境や仕組みを狙った攻撃 | 2021年 | 6年連続6回目 |

| 9 | DDoS攻撃(分散型サービス妨害攻撃) | 2016年 | 2年連続7回目 |

| 10 | ビジネスメール詐欺 | 2018年 | 9年連続9回目 |

2026年版の大きな特徴は、生成AIの急速な普及に伴い「AIの利用をめぐるサイバーリスク」が初登場で3位にランクインした点です。AIを悪用した巧妙なフィッシングメールや、社内情報のAIへの不適切な入力による漏洩リスクなど、新たなフェーズの対策が求められています。

一方で、1位の「ランサム攻撃」や2位の「サプライチェーン攻撃」は依然として最大の脅威です。セキュリティ体制が比較的弱い中小企業を「踏み台」にして、大企業や重要インフラを狙う手口は常套化しています。委託先が攻撃を受けたことで、元請企業まで業務停止に追い込まれる二次被害も後を絶ちません。

東京商工リサーチの調査(2026年1月公表)によると、2025年に上場企業とその子会社が公表した個人情報の漏洩・紛失事故は180件にのぼりました。件数自体は前年より微減したものの、事故を公表した社数は158社と過去最多を更新しています。また、漏洩した個人情報の総数は前年の2倍にあたる3,063万人にまで膨らんでおり、実態はより深刻化しています。不正アクセスによる事故は、単なる自社の不祥事にとどまらず、取引停止や多額の損害賠償、そして何より代えがたい「社会的信用の失墜」に直結します。情報漏洩リスクは、自社が被害者になるだけでなく、サプライチェーン全体を脅かす「加害者」になり得るという危機感を持ち、最新のトレンドに合わせた対策を講じることが急務です。

出典:東京商工リサーチ「2025年上場企業の「個人情報漏えい・紛失」事故 事故件数は歴代2番目の180件」

| 関連記事 | : | 約半数もの企業が十分なセキュリティ対策を取っていない?!企業規模でみるセキュリティ意識 |

|---|---|---|

| 情報セキュリティインシデントとは?発生する原因や事例、対策方法などを解説 | ||

| スマホからの個人情報流出対策│流出する原因と被害も解説 |

2. 外部の脅威による情報漏洩対策

外部からのサイバー攻撃は、企業規模を問わず発生しています。特に中小企業では、対策の遅れや設定不備が攻撃の入口になりやすく、ランサムウェアや不正アクセスの被害につながりかねません。

外部脅威への対策は、特別な技術よりも「基本を継続して守ること」が重要です。システム更新や認証管理、ネットワークや端末の統制などを組み合わせ、侵入されにくく、かつ被害を広げにくい環境を整えましょう。ここでは、情報漏洩対策について具体的に解説します。

出典:独立行政法人 情報処理推進機構「セキュリティ対策の基本と共通対策」

2-1. OSやソフトウェア・アプリケーションは常に最新の状態にする

OSやソフトウェアの更新は、外部攻撃を防ぐ最も基本的な対策です。ベンダーから提供されるアップデートには、既知の脆弱性を修正する内容が含まれており、適用が遅れるほど攻撃に悪用されるリスクが高まります。特に業務端末では、更新を利用者任せにせず、管理ツールを用いて強制的にアップデートを適用する運用が有効です。

大切なのはパソコン(PC)だけでなく、Wi-FiルーターやNASなどのネットワーク機器もあわせて対応することです。これらのファームウェア更新が漏れていると、社内ネットワーク全体が侵入口になる可能性があります。また、サポートが終了したOSやソフトウェアは、脆弱性が修正されないため、使用を継続するだけで高いリスクを抱えることになります。

さらに、テレワークや外出中など、社外環境では管理の目が届きにくくなります。この状況で私物端末を利用すると管理が一層難しくなるため、会社支給端末に統一するのがおすすめです。会社側で一括して更新やセキュリティ対策を行うことで、外部脅威への耐性を保ちやすくなります。

2-2. ログイン情報を管理する

不正ログインは、多くの情報漏洩事故の起点になります。推測されにくい強固なパスワードを設定し、サービスごとに使い回さないようにしましょう。短く単純な文字列や、氏名、生年月日を含むパスワードは攻撃者に狙われやすくなります。

パスワードに加えて、スマートフォンへの確認コードや認証アプリ、生体認証を組み合わせた、多要素認証を導入することも大切です。万が一情報が漏れても不正利用を防ぎやすくなるので、業務で利用するクラウドサービスやVPNでは、可能な限り多要素認証を有効化しましょう。

複数の認証情報を人が記憶するのには限界があります。そのため、パスワード管理ツールを導入し、安全に保管や共有ができる仕組みを整えることで、管理負担とリスクの両方を軽減できます。

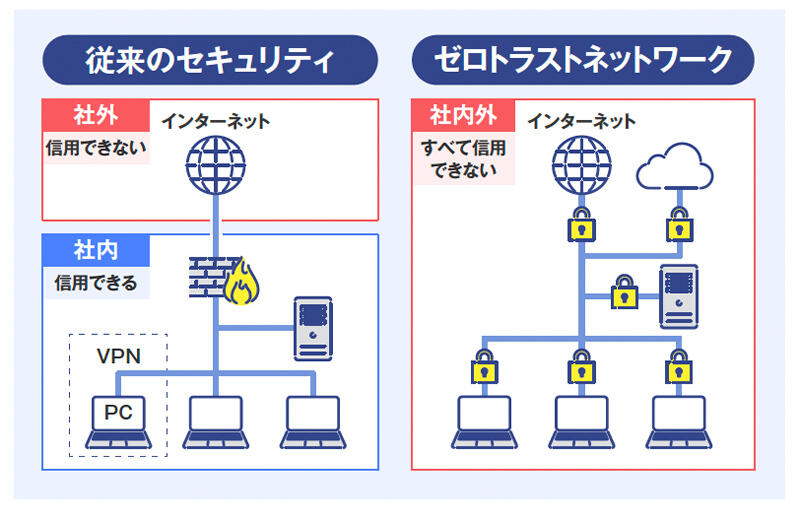

2-3. ネットワーク管理を適切に行う

ネットワークは一度侵入されると被害が広がりやすいため、構造的な対策が欠かせません。部署や用途ごとにネットワークを分割し、問題が発生した際に個別遮断できる構成にすることで、被害の拡大を防げます。

また、ASM(Attack Surface Management:攻撃対象領域管理)を実施することも重要です。これは、「自社のIT資産を攻撃者と同じ視点」で点検する取り組みのことで、管理者が認識していない公開サーバーや機器、設定ミスを把握するために役立ちます。不要な通信やポートを閉じ、業務上必要な通信だけに制限する運用が求められます。

近年のランサムウェア被害では、VPN機器やネットワーク機器の更新漏れが主因となる事例が多く報告されています。機器の脆弱性管理を継続的に行うことが、被害防止の前提条件と言えるでしょう。

2-4. セキュリティソフトを導入して多層防御を行う

ここでいうセキュリティソフトには、端末だけでなく、ネットワークやWebを保護する仕組みや製品群も含まれます。外部脅威に対しては、単一の対策に頼らず、多層防御の考え方をする必要があります。ネットワークの入口、内部、出口のすべてに防御策を配置することで、侵入や被害拡大の可能性を下げられます。

代表的なものとして、以下のようなツールがあります。

- EDR(Endpoint Detection and Response)

端末の不審な挙動を検知・対応する - IDS / IPS(Intrusion Detection System / Intrusion Prevention System)

ネットワーク通信を監視し、不正を検知・遮断する - WAF(Web Application Firewall)

Webアプリケーションの脆弱性を突く攻撃を防ぐ - UTM(Unified Threat Management)

複数のセキュリティ機能を一つに統合して管理する

ウイルス対策が玄関の鍵だとすれば、EDRは防犯カメラに近い存在です。鍵だけでは侵入後の行動を把握できませんが、カメラがあれば被害を早期に検知し対応できるため、EDRの導入もあわせて検討することが大切です。

2-5. アクセス権限を適切に管理する

アクセス権限の管理不備は、不正利用や情報漏洩の温床になります。不要なアカウントを作成せず、管理者権限は業務上必要な担当者に限定した運用が必要です。権限を付与した理由や範囲を明確にし、属人化を防ぎましょう。

また、定期的にアカウントの棚卸しを行い、退職者や異動者の権限が残っていないかを確認します。放置されたアカウントは、攻撃者にとって格好の侵入口になります。アクセスログを取得し、保存期間や確認方法をルール化することで、問題発生時の調査や抑止効果も期待できます。

2-6. シャドーITを利用させない

シャドーITとは、管理部門が把握していない状態で、従業員が業務用ITツールやアプリケーションを利用することを指します。利便性を理由に個人判断で導入されたツールは、セキュリティの設定や契約条件が不明確で、情報漏洩の原因になりかねません。

これを防ぐには、端末へのソフトウェアインストールやクラウドサービス利用を制御し、監視する仕組みが必要です。同時に、業務で利用可能な正規ツールを明確に示し、相談しやすい環境を作ることで、無断利用の抑止につながります。

2-7. インシデント対応体制を整備する

サイバー攻撃は、完全に防ぐことが難しいため、発生時の対応体制が被害の大きさを左右します。社内にCSIRT(Computer Security Incident Response Team)を構築し、役割分担や対応手順を定めておくことが理想です。

大げさな組織図を作らなくても、「何かあったら誰へ連絡するか(緊急連絡網)」や「どの順で判断するか」を決めておくだけでも立派な対策になります。まずは「社長と情報システム担当をつなぐホットライン」を作ることから始めるのもいいでしょう。エスカレーションの流れや外部支援先を明確にし、定期的に見直すことで、実効性のある対策になります。

3. 人的ミスによる情報漏洩対策

人的ミスは、どの企業でも起こり得る情報漏洩の主要因です。端末の置き忘れやメールの誤送信などは、悪意がなくても発生し、企業の信用や業務継続に大きな影響を与えます。

近年、セキュリティ対策の高度化が進んでいる一方で、最終的な操作や判断を人が担う業務プロセスは依然として多く、技術的な対策だけで人的ミスを完全に防ぎきることは困難です。そのため、従業員一人ひとりの行動を前提とした運用設計や、これを支える仕組みづくりが重要です。

ここでは、情報漏洩につながる人的ミスを防ぐ対策を解説します。

出典:独立行政法人 情報処理推進機構「セキュリティ対策の基本と共通対策」

3-1. 従業員教育によりITリテラシーを底上げする

従業員教育によるITリテラシー向上は、人的ミスによる情報漏洩を減らす最も基本的な取り組みの一つです。標的型攻撃メールやフィッシング詐欺の手口、添付ファイル開封時の注意点などを事前に理解しておくことで、日常の業務中に想定外の事象が発生しても「慣れ」や「忙しさ」に流されにくくなります。現場での一次判断の精度が高まることで、実務上のリスク低減につながります。

また、実際の業務を想定した標的型メールの訓練を行えば、知識の定着だけでなく、行動面の改善も期待できます。訓練結果を部署ごと、役割ごとに振り返ることで、自社におけるリスクの偏りや教育の抜け漏れが可視化される点もメリットです。

加えて、情報取り扱いのルールを明文化し、悪意の有無に関わらず発生しうる誤送信や、業務上の持ち出しを含む情報の社外流出が起きたとき、「どのような業務に影響が生じるか」「初動として何をすべきか」を共有しておくことが重要です。

違反時の懲戒だけを目的とせず、組織全体の信用や取引先への影響を理解してもらうことで、現場まかせになりがちな情報管理を組織的なリスク管理へとつなげることができます。定期的な教育と内容の見直しを続け、技術的対策や運用ルールと組み合わせることで、忙しい業務環境下でも安全な行動を選択できる体制づくりが可能になります。

3-2. 情報端末を紛失したときに対応できるようにする

ノートPCやスマートフォンの紛失は、情報漏洩に直結する重大なリスクです。業務上の持ち出しや移動中の置き忘れを完全に防ぐことは難しいため、発生することを前提にした体制を備えておく必要があります。あらかじめ、端末の位置情報取得や遠隔ロックができる管理設定を有効にしておけば、第三者による不正利用を防ぎやすくなります。

特に重要なのが、MDM(モバイル端末管理)やUEM(統合エンドポイント管理)といった端末管理ツールによる遠隔ロックやワイプ機能です。端末が回収できない場合でも、管理下から保存データを消去できれば、被害拡大のリスクを抑えられます。加えて、紛失時の連絡先や初動対応を明確にし、従業員が迷わず行動できる状態を整えることが、実効性の高い対策につながります。

3-3. 情報の取り扱いマニュアルを作成・周知する

情報の扱い方に個人差があると、ミスは起こりやすくなります。重要書類を社外へ持ち出さない、社用端末をフリーWi-Fiに接続しないなど、基本的なルールをマニュアルとして整理し、全員が同じ基準で行動できるようにします。文章だけでなく、業務の具体的なシーンに即した例を示すことで理解が進みます。

また、近年は生成AIの利用も新たなリスク要因として認識されています。業務効率化を目的に機密情報や個人情報を入力した場合、サービスの設定や利用形態によっては、情報が外部に残るリスクがあります。そのため、入力したデータの学習利用を無効化する設定(オプトアウト)の有無や、情報管理が明確な法人向けプランの利用を含め、利用可能な範囲と禁止事項をあらかじめ定めておきましょう。

3-4. メールの誤送信対策を行う

メールの誤送信は、人的ミスによる情報漏洩の代表例です。宛先や添付ファイルの取り違えは、注意していても発生します。そのため、そもそも重要情報をメールで送らない運用や、ビジネスチャットツールへの切り替えを検討することが有効です。

メールを使う場合でも、宛先確認を強制する機能や外部送信の一時保留機能を備えたシステムを導入すれば、誤送信を減らせます。また、PPAP(パスワード付きZIPの送付とパスワード別送)は内閣府・内閣官房でも廃止の方針が表明されているなど、安全性や運用負荷の観点から非推奨とされており、多くの企業で廃止が進んでいます。ファイル共有サービスやアクセス制御付きの仕組みを採用し、誤送信が起きにくい環境を整えましょう。

3-5. 情報の廃棄にあたってルールを作る

不要になった情報を適切に廃棄しないことも、情報漏洩の原因になります。保存期間をあらかじめ定め、期限を過ぎた情報については、担当者や手順を明確にしたうえで確実に処分する運用が必要です。紙の書類は溶解処理や裁断を行い、第三者が内容を復元できない状態にします。

データの場合は、単純な削除ではなく、専用ツールによる完全消去や物理破損など、復旧できない方法での消去が求められます。外付けHDDやUSBメモリーなどの記録媒体も対象に含め、廃棄手順をあらかじめ明確にしておきます。委託先や外部業者を含めてルール共有を徹底することで、自社の管理外となりやすい領域からの思わぬ情報漏洩を防ぎやすくなります。

3-6. 従業員が報告しやすい環境を作る

情報漏洩は、異常に気付いてからの初動対応が被害規模を左右します。小さな違和感でも早く共有されれば、被害を最小限に抑えられます。そのためには、従業員がためらわず報告できる環境づくりが不可欠です。

ミスを厳しく責める文化では隠蔽が起こりやすくなります。事実を早く伝えることが評価される風土を整え、心理的安全性を確保しましょう。あわせて、報告先や連絡手段を明確に定めて、常に最新の状態に保ちます。これにより、従業員が迷わず行動できるようになり、組織全体のリスク対応力が高まります。

4. 内部不正による情報漏洩対策

内部不正による情報漏洩は、外部攻撃と比べて発見が遅れやすく、被害が深刻化しやすい点が特徴です。正規の権限を持つ従業員や委託先による不正行為に加え、権限管理や運用ルールの不備が内部不正を助長するケースも少なくありません。こうした事態は、企業の信頼や取引先との関係に大きく影響します。そのため、技術的対策だけに頼らず、運用ルールや組織体制を整え、内部不正を起こしにくい環境を構築することが重要です。

出典:独立行政法人 情報処理推進機構「組織における内部不正防止ガイドライン」

4-1. 情報を格付けしてアクセスや操作を制限する

情報を重要度ごとに格付けし、業務に必要な人だけがアクセスできる状態を作ることは、内部不正対策の基本です。すべての情報を同じ基準で管理していると、不要な従業員まで機密情報に触れられる状況が生まれ、悪意や出来心による不正行為がおこるリスクが高まります。

具体的には、ファイルやデータごとに機密区分を設定し、閲覧、編集、持ち出しなどの操作権限を部署や役職、業務内容に応じて適切に制御します。また、電子文書には透かしや機密マークを表示し、管理責任者の氏名を明示することで、取り扱いへの注意喚起と、不正行為に対する抑止力を高めます。

人事異動や退職時には、速やかにアクセス権限を見直す運用も欠かせません。権限管理を継続的に更新することで、不要な権限の残存を防ぎ、内部不正の発生余地を最小限に抑えられます。

4-2. 情報端末の運用ルールを作る

PCやスマートフォンなどの情報端末の扱いに明確なルールがないと、私物端末の無断接続や不適切な持ち出しが発生しやすくなります。こうした行為は、故意でなくても内部不正や情報漏洩のトラブルを招く可能性があります。

端末の利用範囲や接続条件、持ち出し可否などの運用ルールを文書化し、全従業員に周知することで、管理の目が届きにくい状況を削減し内部不正の温床となる曖昧な運用を排除できます。

4-3. 機密情報へのアクセスを物理的に制限する

デジタル対策だけでなく、物理的なアクセス制限も内部不正防止には欠かせません。書類やデータサーバーが入室制限のない場所に保管されていると、不正持ち出しや破壊のリスクが高まります。

機密情報を保管する場所は明確に区分し、入退室管理を行うことが重要です。サーバールームや書庫にはICカード認証や生体認証を導入し、許可された担当者のみが入室できるようにします。

さらに、入退室の履歴を記録し、必要に応じて監査を行うことで、不正行為の抑止と発生後の追跡・対応の両面で効果を発揮します。物理的な境界を設けることで、内部不正の実行難易度を高められます。

| 関連サービス | : | 入退室管理システム |

|---|

4-4. 特定の担当者に業務を集中させない

情報管理業務が特定の担当者に集中すると、業務過多によるミスが増えるだけでなく、不正を見逃しやすい環境が生まれます。担当者同士が作業内容を確認し合うことで、不正行為の抑止効果が期待できるので、複数人で業務を分担し、相互に確認できる体制を整えましょう。

また、業務を分散することで担当者が休息を取りやすくなり、過度なストレスによる判断ミスや不正の芽を摘むことにもつながります。人に依存しすぎない体制づくりが、長期的な内部不正対策となります。

4-5. 内部不正モニタリングシステムを導入する

内部不正を早期に検知するためには、操作ログの監視が有効です。特に役職者や情報管理責任者など、重要情報へのアクセス権を持つ端末では、重要情報への不自然なアクセスや深夜の大量ダウンロードなど、リスクの高い行動を把握できる仕組みが求められます。

専用の内部不正モニタリングシステムを導入すれば、通常と異なる挙動を検知し、迅速な対応が可能になります。ただし、高額なツールが難しい場合も、IT資産管理ツールの操作ログの取得や、USB接続履歴の記録を行うだけでも「行動が記録されている」という認識が抑止力になります。

大切なのは、監視の目的と範囲を明確にし、従業員のプライバシーに配慮した運用を行うことです。適切な説明とルール整備により、内部不正の防止と組織の信頼維持を両立できます。

まとめ

情報漏洩対策は、単にセキュリティ製品を導入すれば完結するものではありません。外部からのサイバー攻撃への備え、従業員の不注意による人的ミスの防止、そして内部不正を起こしにくい組織づくりを組み合わせてはじめて、実効性のある対策となります。いずれかに偏ることなく、「技術」「ルール」「人」をバランスよく整える視点が重要です。

OSやソフトウェアの更新、認証情報やアクセス権限の適切な管理といった基本対策は、企業規模を問わず欠かせません。一方で、従業員教育や報告しやすい風土づくり、属人化を防ぐ運用体制などは、技術だけでは補えないリスクを低減します。これらを継続的に実行、見直していくには、日々の運用負荷や管理工数も考慮した現実的な設計が求められます。

また、情報漏洩は発生後の影響が大きく、信用回復には長い時間とコストを要します。被害が表面化してから対処するのではなく、平時からリスクを可視化し、必要な対策を段階的に講じていく姿勢が大切です。自社の業務内容や体制に照らし合わせながら、どこまでを自社で担い、どこを外部の知見に頼るのか、整理しましょう。

KDDI まとめてオフィスは、KDDIが長年培った高品質でセキュアな通信を軸に、ネットワーク環境やクラウド、デバイス管理、セキュリティまで、幅広い領域で企業のIT課題を支援しています。単一のセキュリティ製品導入から包括的な情報漏洩対策まで、お悩みの方はぜひお気軽にご相談ください。

| 関連ページ | : | リスク対策(セキュリティ・情報漏洩) |

|---|

※ 記載された情報は、掲載日現在のものです。