50〜300名企業の「まず守る」セキュリティ──Google Workspace™で固める基本設定+端末管理(MDM)

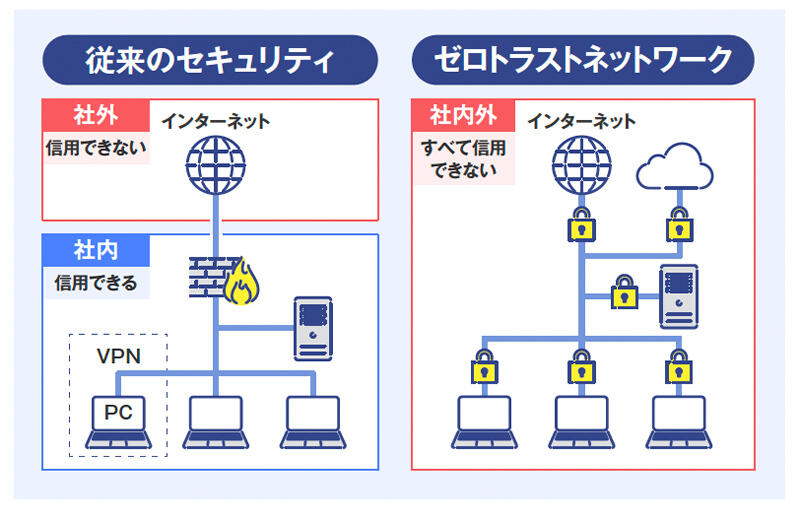

2025年12月18日、「スマホソフトウェア競争促進法」いわゆる"スマホ新法"が全面施行されました。この法律により、企業のIT担当者はセキュリティ管理がより複雑になる可能性があります。

なぜならスマホ新法が、寡占状態が進んでいるOS・アプリストア・ブラウザ・検索エンジンといった特定ソフトウェアに対して、競争を促進するための枠組みを定めているからです。

この法律により、アプリストアやブラウザ、検索エンジンの変更を簡単に行えるようにし、選択画面の表示を義務付けるなど、利用者の選択肢が広がる措置が進められています。選択肢が広がることで、ユーザーは便利になる一方で、企業のIT担当者にとっては、端末の利用環境が多様化し、セキュリティ向上のために考慮すべきことが増える可能性があります。

だからこそ今、改めて重要になるのが「端末とアカウントの統制」です。特に中小・中堅企業では、大企業のような専任のセキュリティチームを持つことは難しいかもしれません。しかし、サプライチェーンの一部として取引先から信頼されるためにも、最低限のセキュリティ対策は必須です。

本記事では、Google Workspaceをすでに導入している企業を前提に、今すぐ確認すべき、基本設定と端末管理(MDM)の考え方を解説します。

最低限の第一手。2段階認証(MFA)の必須化

「パスワードを複雑にすれば安全」と考えられていた時代は、もはや過去のものです。フィッシング攻撃やパスワードリスト攻撃により、どれだけ強固なパスワードでも漏えい・突破されるリスクがあります。

そこで最優先で取り組むべきなのが、2段階認証(多要素認証:MFA)の全社必須化です。

2段階認証で防げる脅威

2段階認証を導入すると、パスワードに加えて「本人が持っているもの(スマートフォンのアプリや物理キーなど)」が必要になります。これにより、たとえパスワードが漏れても、第三者が簡単にはアカウントにアクセスできなくなります。

Google Workspaceでは、管理コンソールから組織全体に対して2段階認証を強制適用することが可能です。

見落としがちな「穴」を塞ぐ

2段階認証の導入時に注意したいのが、以下のような「穴」です。

- 退職者のアカウント削除が遅れている:退職後も有効なアカウントが残っていると、2段階認証を設定していても不正利用のリスクがあります。

- 共有アカウント:複数人で使うアカウントは管理が甘くなりがちで、漏洩のリスクが高まります。

- 管理者アカウントの2段階認証未設定:「自分だけは大丈夫」という油断が命取りになります。

Google Workspaceの管理コンソールでは、ユーザー一覧から2段階認証の登録状況を確認できます。まずは全社員が2段階認証を設定しているか、定期的にチェックする体制を作りましょう。

MDMは"高機能"より「端末を把握できる状態」から

MDM(Mobile Device Management)とは、企業が従業員の業務用端末を一元管理する仕組みです。「セキュリティ機能」と聞くと身構えてしまうかもしれませんが、まず大切なのは「会社のデータにアクセスできる端末を把握すること」です。

Google Workspaceの「エンドポイント管理」を活用

Google Workspaceには、標準機能としてMDMである「エンドポイント管理」が備わっています。これを使えば、以下のような基本的な管理が可能です。

- 端末の登録・管理

- パスワード設定や画面ロックの強制

- 紛失時のリモートワイプ(データ消去)

- セキュリティポリシー適用、特定の端末からのアクセスブロック

段階的に強化する

いきなりすべての端末に厳格なセキュリティポリシーを適用しようとすると、現場からの反発や混乱を招くことがあります。まずは以下のステップで進めることをおすすめします。

- 端末登録の徹底:会社のGoogle Workspaceアカウントでログインする端末を、すべて管理コンソールに登録

- 基本ポリシーの適用:画面ロックの有効化、パスワード桁数の最低基準など

- 状況に応じた強化:特定の部署や役職には、より厳しい設定(例:USBストレージの禁止)を段階的に適用

最初から「完璧な設定」を目指すより、まずは"見える化"して、何かあったときに対応できる体制を作ることが現実的です。

運用で差がつく──月次点検のルーチン化

2段階認証やMDMといったツールを導入しても、それだけで安心してはいけません。運用の継続こそが、セキュリティの実効性を左右します。

中小企業こそサプライチェーン攻撃の標的に

近年、大企業を狙ったサイバー攻撃の入口として、取引先である中小企業が狙われるケースが増えています。「うちは小さい会社だから大丈夫」という油断が、思わぬ被害につながることもあります。

月次の点検ルーチンを決める

専任のセキュリティ担当者がいない企業でも、月に1回、30分〜1時間程度の点検ルーチンを設けることで、大きなリスクを未然に防ぐことができます。

以下のような項目をチェックリストにしてみましょう。

1. アラート・ログの確認

Google Workspace管理コンソールの「セキュリティダッシュボード」では、不審なログイン試行や情報漏えいリスクのあるアラートが表示されます。

- ※利用できる項目はGoogle Workspaceのエディションにより異なります。

2. 権限の棚卸し

- 外部ユーザーとの共有設定が放置されていないか

- 退職者や異動者のアカウント権限が残っていないか

- 管理者権限を持つユーザーが適切か

Googleドライブの「共有アイテム」や「マイドライブ」を定期的に見直し、不要な共有は解除しましょう。

3. 共有設定の定期点検

部署単位や全社で共有されているドキュメント・フォルダについて、「誰がアクセスできるか」を再確認します。特に、「リンクを知っている全員」といった設定には要注意です。

4. 2段階認証登録状況の確認

新入社員や、何らかの理由で2段階認証を解除したユーザーが放置されていないか、定期的にチェックしましょう。

まとめ

セキュリティ対策には終わりがありません。しかし、中小・中堅の企業にとって現実的なのは、「最低限」を確実に実行し続けることです。 本記事でご紹介した内容をまとめます。

- 2段階認証(MFA)を全社で必須化し、退職者・共有アカウントなどの穴を塞ぐ

- 端末管理(MDM)で「会社データにアクセスできる端末」を把握し、段階的にポリシーを強化

- 月次の点検ルーチンを設けて、アラート確認・権限棚卸し・共有設定の見直しを習慣化

スマホ新法の施行により端末環境が多様化するいま、企業側には「統制の仕組み」がこれまで以上に求められています。Google Workspaceの標準機能を活用すれば、大がかりな投資をしなくても、基本的なセキュリティ体制を整えることができます。

「うちは狙われない」ではなく、「最低限は守れている」と言える状態を目指して、まずは一歩を踏み出してみてください。

- ※ Google Workspace は、Google LLC の商標または登録商標です。

ご紹介した商品・ソリューション

※ 記載された情報は、掲載日現在のものです。